La macchina Enigma è sicuramente uno dei più noti dispositivi crittografici della Seconda guerra mondiale. Utilizzata dai comandi tedeschi per le comunicazioni militari, era tenuta in gran conto per via della sua complessità, tanto da far ritenere del tutto indecifrabili i suoi messaggi in codice. Questa cieca fiducia riposta nella macchina ricorda molto quel che, in tempi più recenti, avviene nei confronti di certe tecnologie da parte di persone che le conoscono in modo poco approfondito.

In questo articolo vedremo come anche i dispositivi crittografici più complessi presentino dei punti deboli, che possono venire sfruttati per decifrare un codice.

Forse non tutti sanno che Enigma nacque per l'utilizzo in ambito civile: nel 1918 l’ingegnere tedesco Arthur Scherbius depositò il brevetto per una macchina crittografica elettromeccanica a rotori, proponendola inizialmente a banche, imprese e uffici diplomatici. Le prime versioni furono vendute a partire dal 1923 tramite la società Chiffriermaschinen Aktien-Gesellschaft e, benché sofisticate, faticarono a ottenere successo nel mondo aziendale, tanto per il loro costo che per la complessità d’uso rispetto ai benefici percepiti.

Tuttavia, nella Germania degli anni ’20 Enigma attirò ben presto l'attenzione dei militari, che colsero le potenzialità della macchina per la cifratura delle comunicazioni sensibili. Dopo una fase di test, Enigma fu adottata dalle forze armate tedesche nel 1929 e, durante la Seconda guerra mondiale, divenne lo strumento principale per cifrare messaggi radio di esercito, aviazione, marina e apparati di comando.

Per i comandi tedeschi, Enigma rappresentava l’apice della tecnologia crittografica disponibile: un dispositivo elettromeccanico che, grazie a rotori intercambiali, un pannello di collegamenti (Steckerbrett) e chiavi di impostazione giornaliere, generava milioni di permutazioni possibili per ogni messaggio. La complessità teorica di tali configurazioni suggeriva che il nemico non avrebbe potuto decifrare i messaggi senza conoscere esattamente la configurazione giornaliera. Questo portò i tedeschi a considerare il codice Enigma praticamente indecifrabile, distribuendo il dispositivo in massa ai reparti al fronte e agli U-Boot senza adeguati controlli di sicurezza operativa, ritenendo la crittografia sufficiente a garantire la segretezza delle comunicazioni.

Vulnerabilità intrinseche e errori d’uso

Nonostante Enigma fosse tecnologicamente all'avanguardia negli anni ’30 e ’40, la sua sicurezza non era assoluta, e la macchina presentava caratteristiche strutturali che costituivano delle vulnerabilità; in particolare, la presenza di un componente chiamato riflettore (Umkehrwalze) rendeva impossibile che un lettera venisse cifrata in se stessa. Nelle mani dei crittoanalisti alleati questo rappresentava un vantaggio, riducendo il campo di ricerca.

La periodicità delle rotazioni dei rotori era enorme, così come il numero delle configurazioni possibili, ma in ogni caso erano matematicamente esplorabili con strumenti adeguati.

Le vulnerabilità più decisive di Enigma non derivavano però da questioni strutturali, quanto dall’uso pratico della macchina; se gli operatori avessero utilizzato chiavi casuali ogni volta, sicuramente la macchina sarebbe stata sfruttata al meglio delle sue possibilità. In realtà però, in molti casi si faceva ricorso a chiavi già utilizzate, o prevedibili, per negligenza o eccesso di fiducia.

Inoltre, i messaggi cifrati facevano solitamente uso di frasi ricorrenti o formati prevedibili (come bollettini meteorologici quotidiani o segni di riconoscimento standard), che fornivano ai crittoanalisti dei possibili testi da associare a un messaggio cifrato.

La fine del mito

Contrariamente alle convinzioni tedesche, il codice Enigma non rimase indecifrato per molto tempo. Essendo la macchina già nota prima della guerra, suscitò fin da subito l'interesse dei crittoanalisti. Nel 1932 il matematico polacco Marian Rejewski, grazie alle sue intuizioni e all’uso di tecniche matematiche avanzate, ricostruì il funzionamento interno del dispositivo e progettò una macchina, denominata Bomba, per decifrare i messaggi di Enigma.

Le scoperte polacche furono condivise con i britannici poco prima dello scoppio della guerra; nonostante l'evoluzione di Enigma, divenuta via via sempre più complessa e affidabile, i crittoanalisti del centro di Bletchley Park, figure di spicco come Alan Turing e Gordon Welchman, misero a frutto il lavoro polacco elaborarono versioni più sofisticate della Bomba, in grado di automatizzare la ricerca di configurazioni corrette e decifrare quotidianamente i messaggi tedeschi. Le informazioni ottenute dalla decrittazione del traffico Enigma, codificate come “Ultra”, ebbero un impatto determinante sul corso della guerra, fornendo agli Alleati intelligence di alto valore strategico.

La lezione di Enigma

La storia di Enigma offre una lezione ancora attuale: la fiducia assoluta nella tecnologia, se non accompagnata da pratiche operative rigorose e da una comprensione completa dei punti deboli, può rivelarsi mal riposta. Tanto in campo militare quanto nelle moderne applicazioni di sicurezza informatica un sistema potente ma mal gestito rimane vulnerabile.

Le pratiche umane che facilitarono la violazione del codice Enigma dimostrano come anche una tecnologia all'avanguardia necessiti, in ogni epoca, di procedure adeguate per funzionare al meglio e garantire livelli adeguati di sicurezza.

Per approfondire:

Budiansky, S. (2000). Battle of wits: The complete story of codebreaking in World War II. Free Press.

Calvocoressi, P. (1980). Top Secret Ultra. M & M Baldwin.

Churchhouse, R. (2002). Codes and ciphers. Cambridge University Press.

Kozaczuk, W. (1984). Enigma: How the German Machine Cipher Was Broken, and How It Was Read by the Allies in World War Two. University Publications.

Rejewski, M. (1932). Summary of methods for reconstructing ENIGMA keys (Appendix C). (Original work).

Singh, S. (1999). Codici & Segreti. Rizzoli.

Potrebbe interessarti

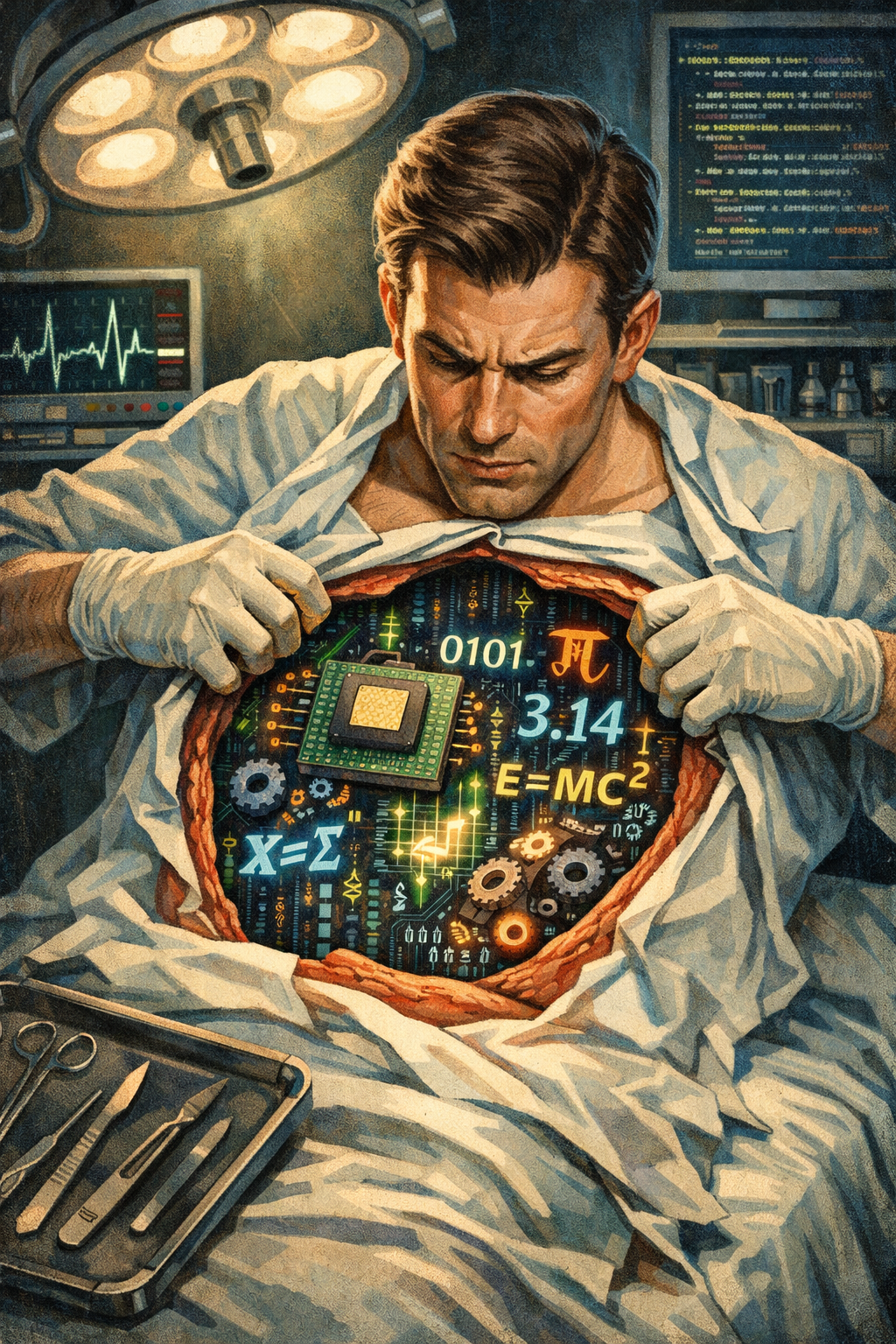

Autopsia di un LLM - parte prima

Due anni di AI: da chatbot curiosi a strumenti che scrivono software

CIA World Factbook: quando l'intelligence divenne Open Source